对称加密和非对称加密有什么区别?

面试考察点

-

基础掌握度:面试官不仅仅是想知道 "一个用一把钥匙,一个用两把钥匙",更是想知道你是否理解两种加密方式的工作原理、密钥管理方式、以及各自的安全特性。

-

应用场景理解:考察你是否清楚两种加密方式分别适合什么场景,为什么 HTTPS 要 "混合使用",以及在实际项目中如何选择合适的加密方案。

-

性能与安全的权衡:如果你能从性能、安全性、密钥管理等多个维度进行对比分析,说明你对加密技术有深入的理解,而不是停留在概念层面。

核心答案

对称加密和非对称加密的核心区别在于 密钥的使用方式:

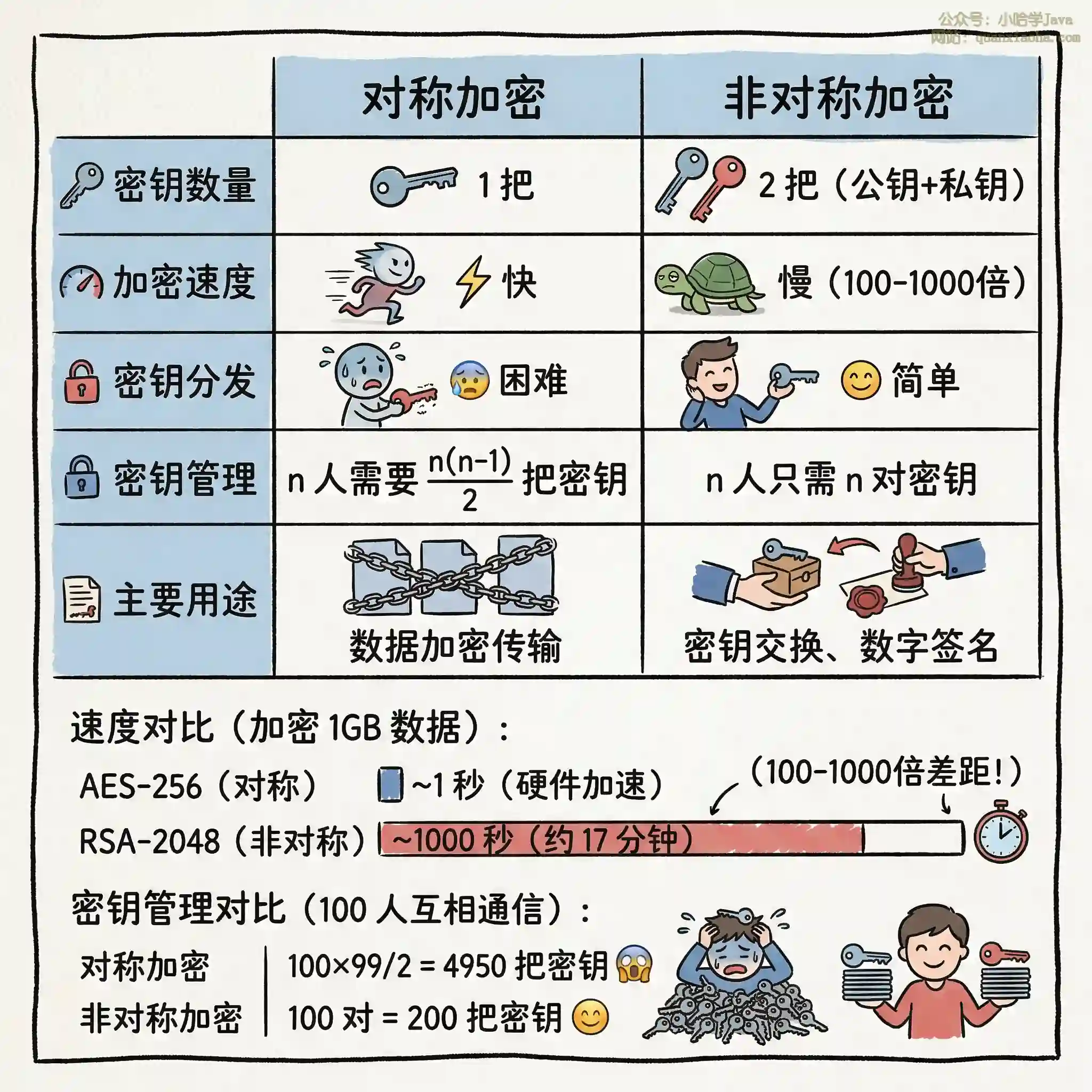

| 对比维度 | 对称加密 | 非对称加密 |

|---|---|---|

| 密钥数量 | 1 把(加密解密用同一把) | 2 把(公钥 + 私钥) |

| 加密速度 | 快(适合大量数据) | 慢(比对称加密慢 100-1000 倍) |

| 密钥分发 | 困难(如何安全传输密钥?) | 简单(公钥公开,私钥自己留着) |

| 安全性 | 密钥泄露则全完 | 私钥保密,公钥可以公开 |

| 代表算法 | AES、DES、ChaCha20 | RSA、ECC、DSA |

| 典型场景 | 大量数据加密传输 | 密钥交换、数字签名 |

一句话总结:对称加密 快但密钥难传,非对称加密 安全但速度慢,实际应用中通常 混合使用——用非对称加密交换密钥,用对称加密传输数据。

深度解析

一、对称加密:一把钥匙开一把锁

对称加密是最古老、最直观的加密方式。它的核心思想是:加密和解密使用同一把密钥。

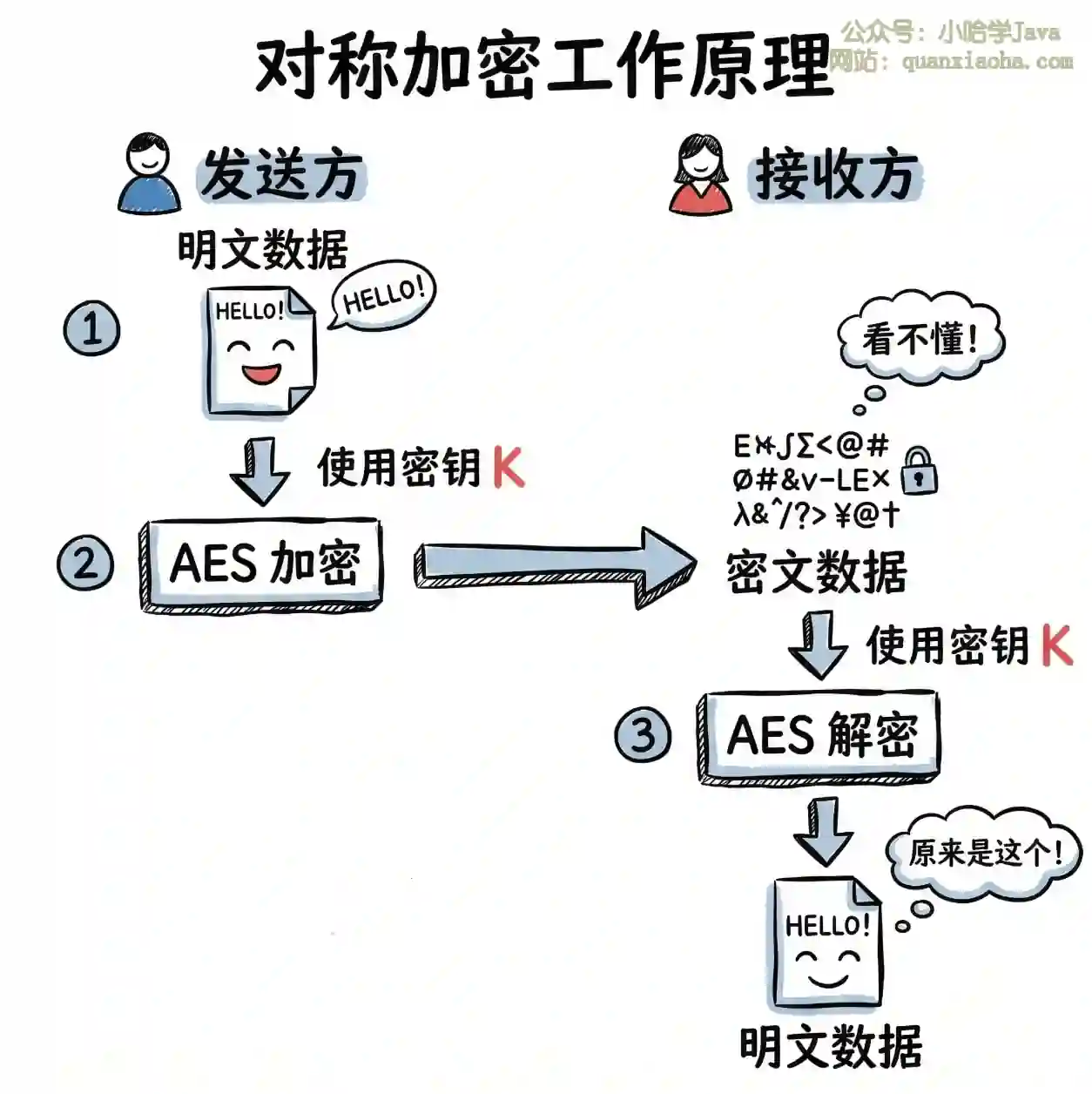

上图展示了对称加密的核心流程:

-

加密过程:发送方用密钥 K 对明文进行加密,得到密文。

-

传输过程:密文通过网络传输,即使被截获,没有密钥 K 也无法解密。

-

解密过程:接收方用同一把密钥 K 对密文进行解密,还原成明文。

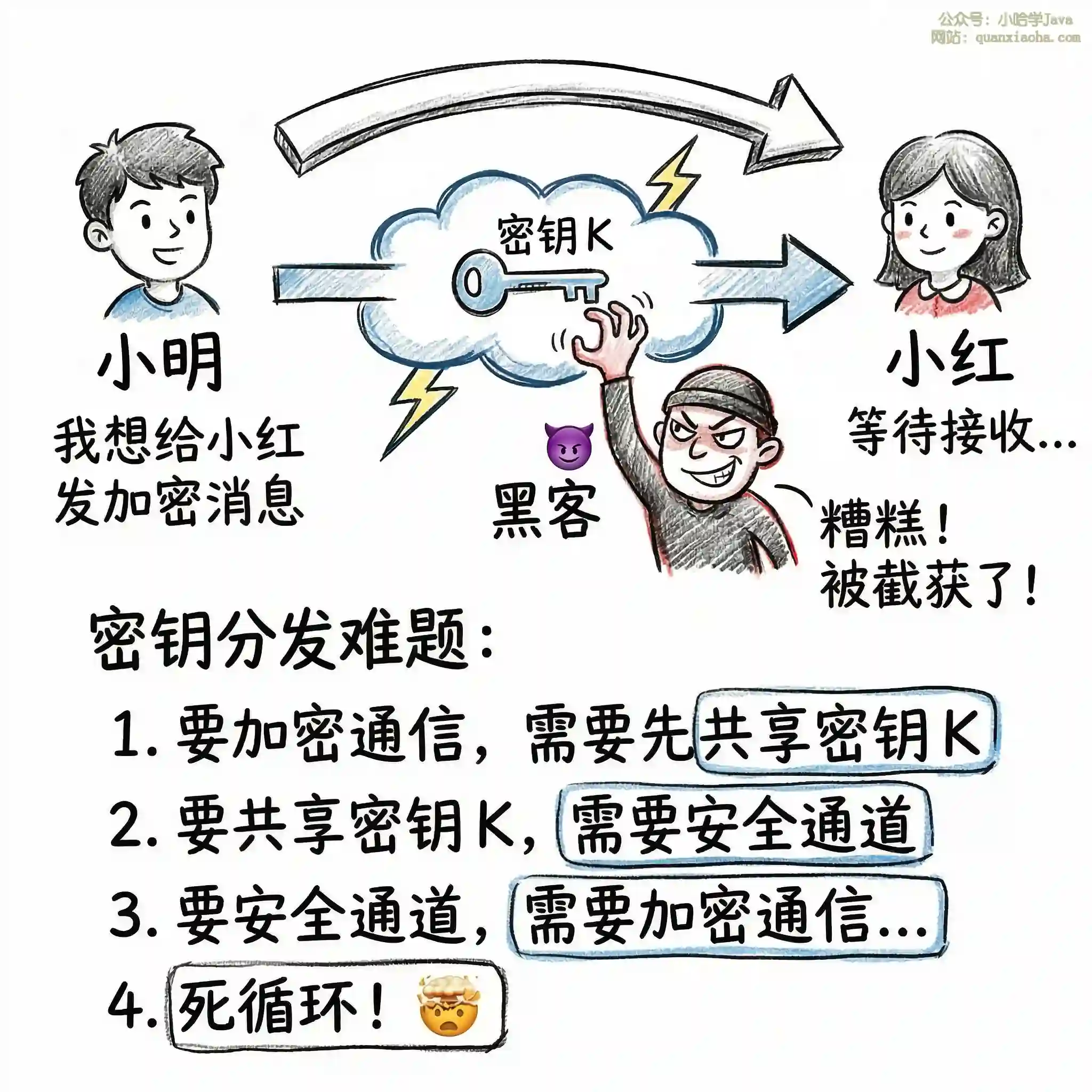

对称加密的核心问题——密钥分发难题:

常见的对称加密算法:

| 算法 | 密钥长度 | 特点 | 现状 |

|---|---|---|---|

| AES | 128/192/256 位 | 安全、高效、硬件加速 | ✅ 主流推荐 |

| ChaCha20 | 256 位 | 软件实现快,移动端友好 | ✅ TLS 1.3 支持 |

| DES | 56 位 | 密钥太短,容易被暴力破解 | ❌ 已淘汰 |

| 3DES | 168 位 | DES 的改进版,但效率低 | ⚠️ 逐步淘汰 |

二、非对称加密:两把钥匙,各司其职

非对称加密解决了密钥分发难题。它的核心思想是:公钥加密,私钥解密。

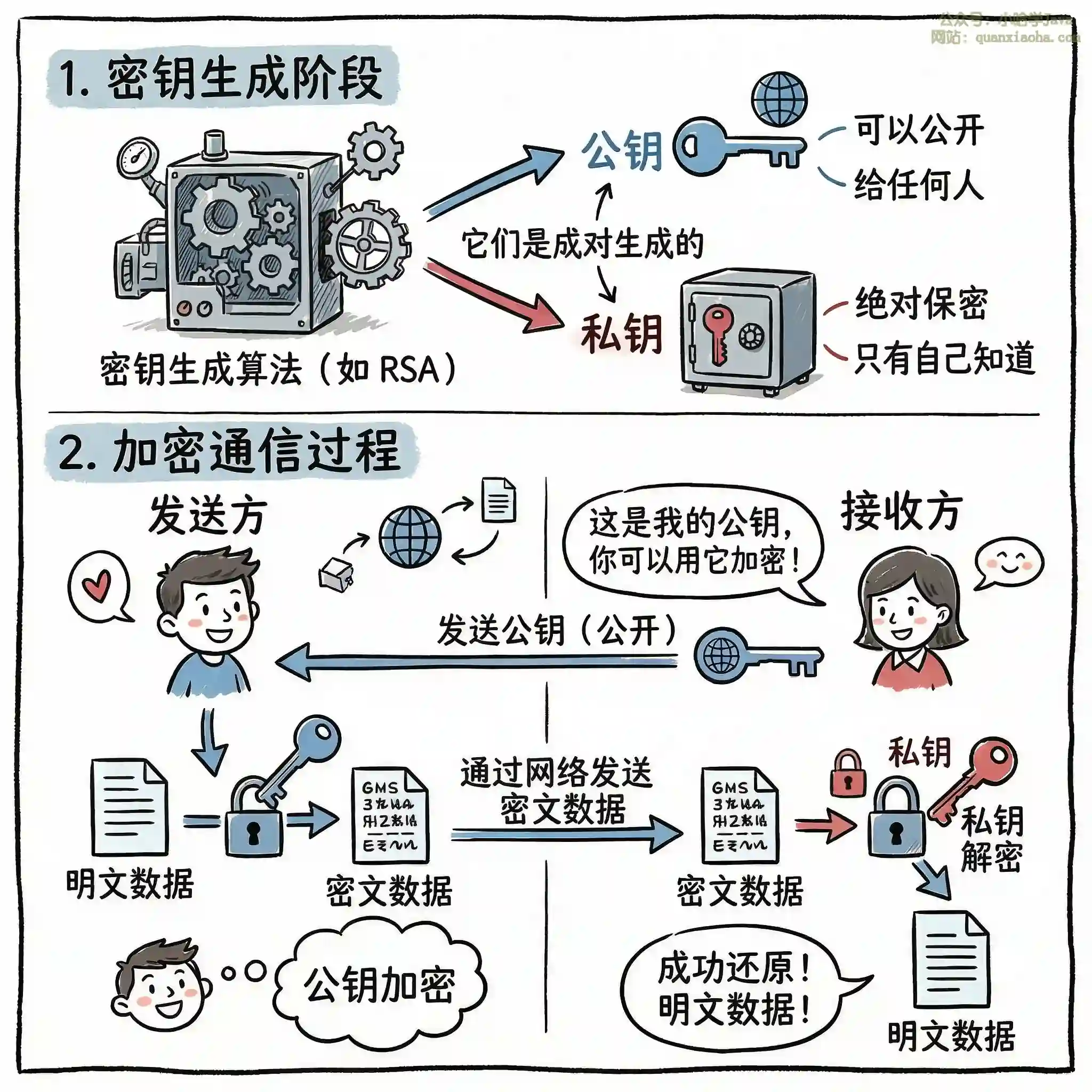

上图展示了非对称加密的核心流程:

-

密钥对生成:接收方(如服务器)生成一对密钥——公钥和私钥。公钥可以公开给任何人,私钥必须严格保密。

-

公钥分发:接收方把公钥发给发送方(或公开发布)。因为公钥是公开的,所以不怕被截获。

-

加密过程:发送方用接收方的公钥加密数据。加密后的密文,只有对应的私钥才能解密。

-

解密过程:接收方用自己的私钥解密,得到明文。

非对称加密的数学原理:

非对称加密的安全性依赖于 数学难题:

-

RSA 算法——基于大数分解难题:找两个大质数 p 和 q,计算 n = p × q(容易);但已知 n,要分解出 p 和 q(极难)。当 n 是 2048 位二进制数时,当前计算机需要数亿年。

-

ECC 算法——基于椭圆曲线离散对数难题:256 位 ECC 的安全性 ≈ 3072 位 RSA,密钥更短、计算更快、带宽更省,适合移动端、物联网设备。

常见的非对称加密算法:

| 算法 | 密钥长度 | 安全性 | 特点 |

|---|---|---|---|

| RSA | 2048/4096 位 | 高 | 最经典,广泛支持 |

| ECC | 256/384 位 | 高 | 密钥短,效率高 |

| DSA | 2048 位 | 高 | 仅用于签名,不用于加密 |

三、两种加密方式的对比

四、混合加密:取长补短的最佳实践

既然两种加密各有优缺点,为什么不结合使用呢?这就是 混合加密 的思路:

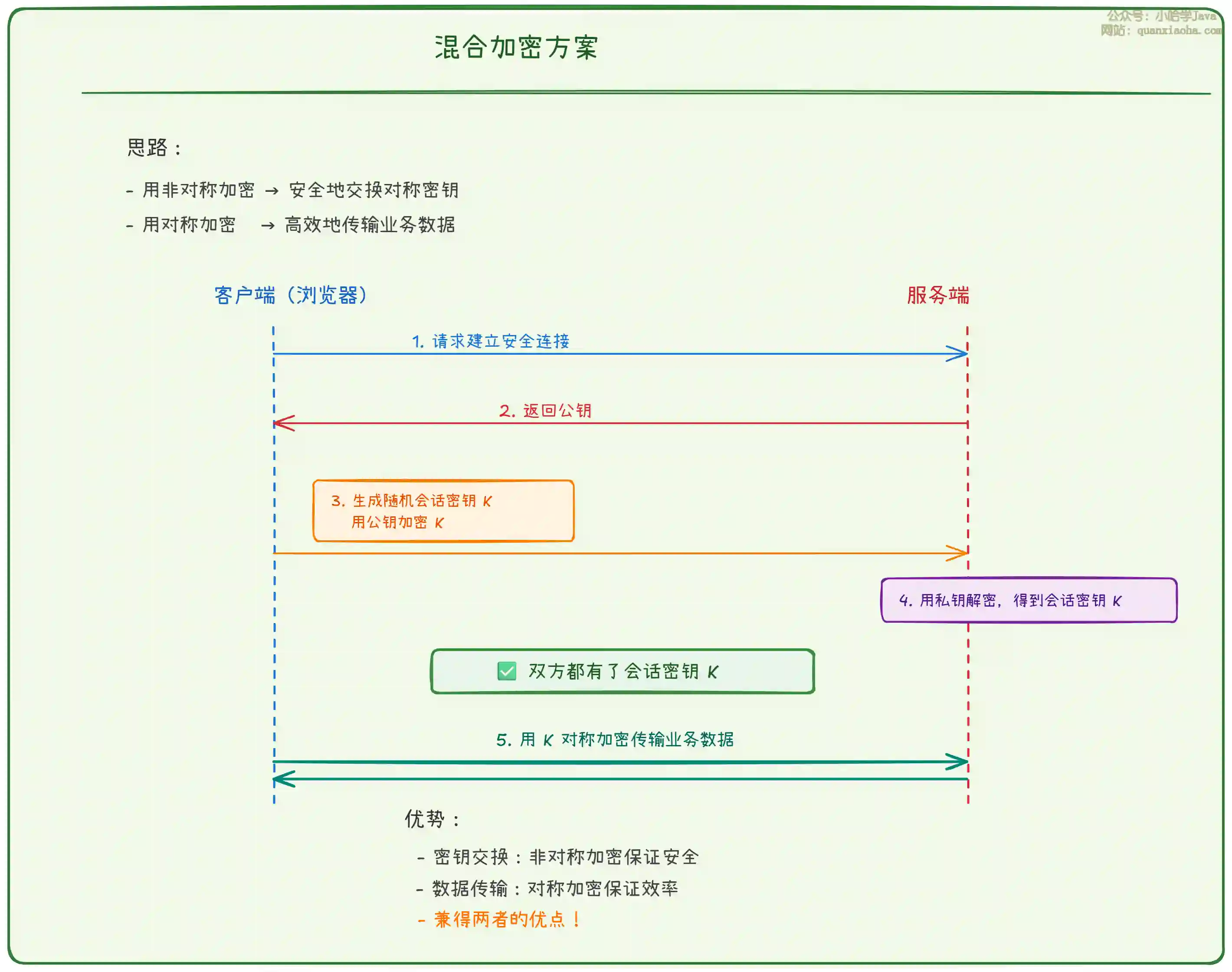

上图展示了混合加密的核心思想:

-

握手阶段:使用非对称加密(如 RSA 或 ECDHE)安全地交换对称密钥。虽然非对称加密慢,但只交换一个小小的密钥,开销可以接受。

-

数据传输阶段:使用协商好的对称密钥(如 AES)加密业务数据。对称加密快,适合大量数据传输。

-

会话结束:对称密钥销毁。下次连接生成新的密钥,保证 "完美前向保密"。

五、非对称加密的另一个重要用途:数字签名

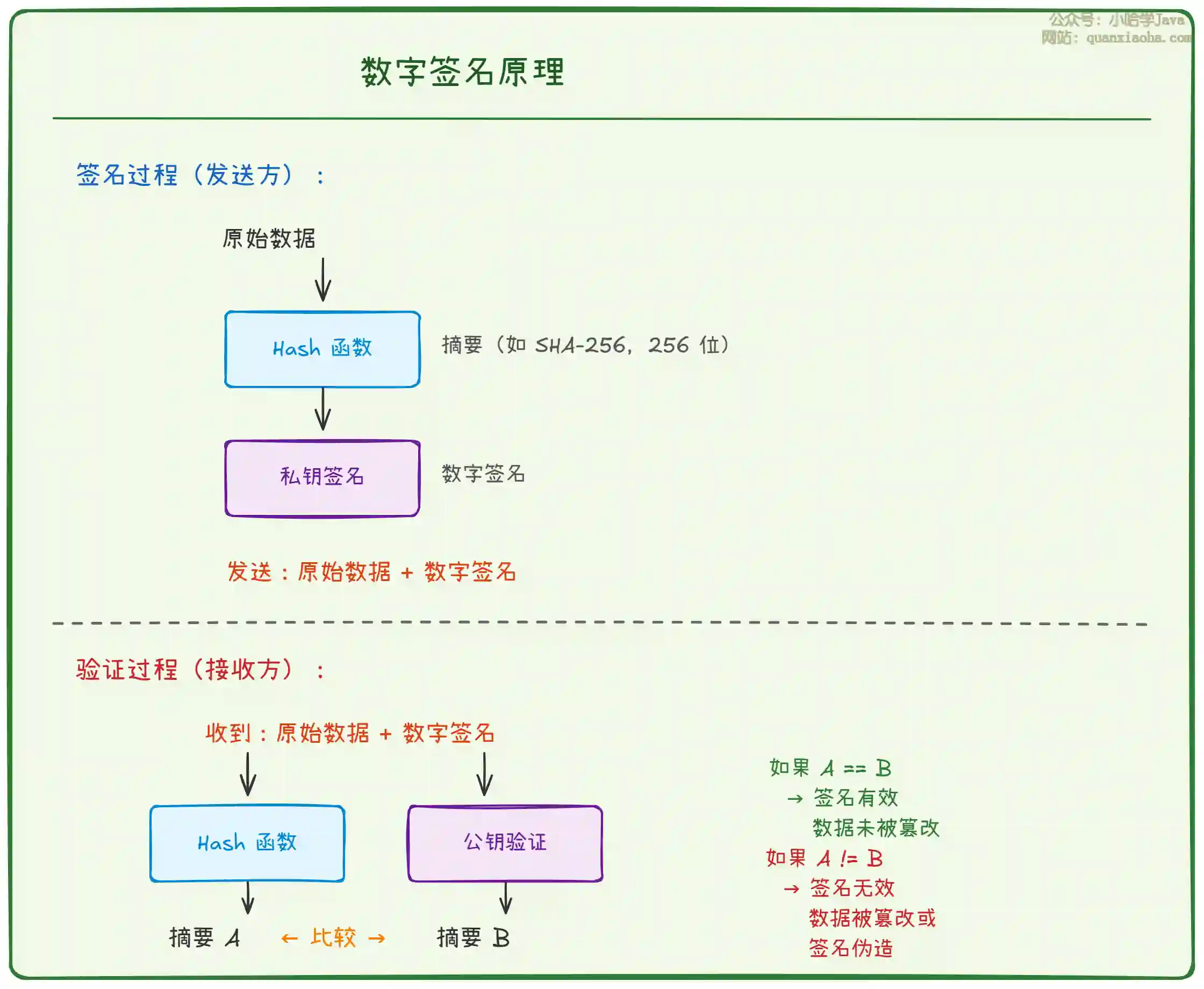

非对称加密除了用于加密,还常用于 数字签名。签名过程和加密过程相反:私钥签名,公钥验证。

数字签名的三大作用:

- 防篡改:数据被修改后,摘要变化,签名验证失败

- 防抵赖:只有私钥持有者才能签名,无法否认

- 身份认证:用公钥验证签名,确认发送方身份

典型应用:HTTPS 证书签名(CA 用私钥签发证书)、软件发布签名(验证软件未被篡改)、电子合同、电子发票。

面试高频追问

-

追问一:为什么 HTTPS 要用混合加密?

- 纯对称加密无法安全传输密钥,纯非对称加密性能太差。混合加密各取所长:非对称加密用于密钥交换(安全),对称加密用于数据传输(高效)。

-

追问二:RSA 和 ECC 有什么区别?为什么现代系统更推荐 ECC?

- RSA 基于大数分解难题,ECC 基于椭圆曲线离散对数难题。ECC 在相同安全级别下密钥更短(256 位 ECC ≈ 3072 位 RSA),计算更快,带宽更省,更适合移动端和物联网。

-

追问三:什么是数字签名?它和加密有什么区别?

- 加密是为了保密(防止被偷看),签名是为了认证(防止被篡改和抵赖)。加密是公钥加密、私钥解密;签名是私钥签名、公钥验证。

-

追问四:AES 和 DES 有什么区别?为什么 DES 被淘汰了?

- DES 密钥长度只有 56 位,现代计算机可以在短时间内暴力破解。AES 密钥长度可达 256 位,安全性更高,且支持硬件加速,性能更好。

常见面试变体

- 变体一:"请解释 HTTPS 的加密原理,为什么不是单纯用对称或非对称加密?"

- 变体二:"RSA 算法的原理是什么?为什么它是安全的?"

- 变体三:"数字签名是如何保证数据完整性和身份认证的?"

- 变体四:"如果让你设计一个安全通信系统,你会如何选择加密方案?"

记忆口诀

对称加密:一把钥匙,加密解密都用它。快但密钥难传。

非对称加密:两把钥匙,公钥加密私钥解密。安全但速度慢。

混合加密:非对称传密钥,对称传数据。安全又高效。

数字签名:私钥签名,公钥验证。防篡改、防抵赖、认证身份。

总结

对称加密使用 同一把密钥 加密解密,速度快但密钥分发困难;非对称加密使用 公钥私钥对,公钥加密私钥解密,解决了密钥分发问题但性能较差。实际应用中通常 混合使用——用非对称加密安全交换对称密钥,用对称加密高效传输数据,HTTPS 就是典型的混合加密应用。